🛡️ Phishing Alert: The “Agency Complaint Matrix” Trap## Target: Customers and Employees of French Banking Groups (Crédit Agricole)

Our AI-engine, Miniban, has detected a highly sophisticated spear-phishing campaign hosted on GitHub Pages. This attack mimics internal banking tools to bypass standard security filters and steal sensitive financial data.

1. The “Trusted Host” Camouflage

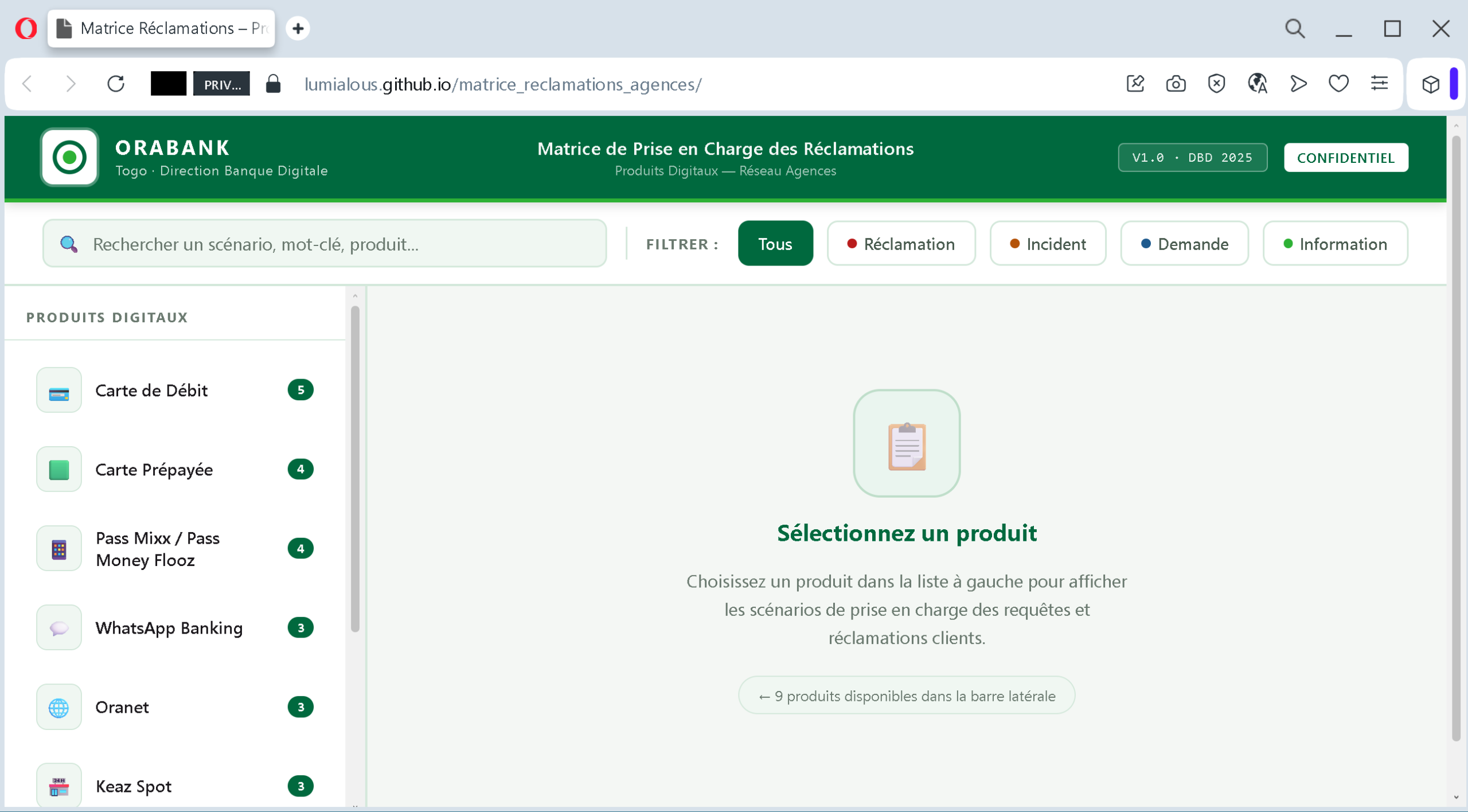

Scammers are using the domain github.io to host their landing pages.

- The Deception: Because GitHub is a legitimate platform used by developers worldwide, many corporate firewalls do not block these links by default.

- The Tactic: The URL lumialous.github.io/matrice_reclamations_agences/ is designed to look like a professional internal resource for handling “Agency Complaints” (Réclamations Agences).

2. How the Attack Works (The “Complaint” Hook)

Unlike common phishing that offers “prizes,” this campaign uses negative social engineering.

- The Hook: Victims are contacted via SMS or Email regarding a “filed complaint” or a “security issue” with their account.

- The Trap: Users are directed to this fake “Matrix” page to “verify” their identity or “cancel” a fraudulent transaction.

- The Theft: The page features a perfect clone of the bank’s login interface. Once you enter your credentials, attackers gain full access to your online banking, including the ability to intercept 3-D Secure codes.

3. Why it is Sophisticated

This is part of a Multi-Stage Attack. We have linked this specific GitHub page to recent fraudulent activity involving high-risk 3DS relay intercepts. By using terms like “Matrice” and “Réclamations,” scammers target the victim’s sense of urgency and professional duty.

🚩 How to Protect Yourself:

- Check the Domain: A real bank will never host its login or complaint forms on github.io, vercel.app, or other free hosting providers. Official banking services only operate on their verified private domains (e.g., credit-agricole.fr).

- Verify the Source: If you receive a link about a “complaint” you didn’t file, do not click it. Log in to your bank’s official app or website directly.

- Look for SSL Details: While the site may have a green lock (HTTPS), clicking it will show the certificate belongs to “GitHub, Inc.,” not your bank.

Technical Analysis for Pros:

- Incident ID: PH-FR-8842

- Threat Type: Credential Harvesting / Spear Phishing

- Platform Abuse: GitHub Pages

- Miniban Risk Score: 10/10 (Critical)

___________________________________

🛡️ Alerte au Phishing : Le piège de la “Matrice de Réclamations”## Cible : Clients et employés des groupes bancaires français (Crédit Agricole)

Notre moteur d’intelligence artificielle, Miniban, a détecté une campagne de phishing (hameçonnage) sophistiquée hébergée sur GitHub Pages. Cette attaque imite les outils internes de gestion bancaire pour contourner les filtres de sécurité classiques et voler des données financières sensibles.

1. Le camouflage sur un hôte de confiance

Les escrocs utilisent le domaine github.io pour héberger leurs pages de destination.

- La tromperie : GitHub étant une plateforme légitime utilisée par les développeurs du monde entier, de nombreux pare-feu d’entreprise ne bloquent pas ces liens par défaut.

- La tactique : L’URL matrice_reclamations_agences est conçue pour ressembler à une ressource professionnelle interne dédiée à la gestion des “Réclamations Agences”.

2. Fonctionnement de l’attaque (L’appât de la “Réclamation”)

Contrairement au phishing classique qui promet des “cadeaux”, cette campagne utilise une ingénierie sociale basée sur l’urgence.

- L’accroche : Les victimes sont contactées par SMS ou e-mail concernant une “réclamation déposée” ou un “problème de sécurité” sur leur compte.

- Le piège : L’utilisateur est dirigé vers cette fausse page de “Matrice” pour “vérifier” son identité ou “annuler” une transaction frauduleuse.

- Le vol : La page contient un clone parfait de l’interface de connexion de la banque. Une fois vos identifiants saisis, les attaquants accèdent à votre compte et peuvent intercepter les codes 3-D Secure.

3. Pourquoi cette attaque est-elle redoutable ?

Elle fait partie d’une attaque en plusieurs étapes. Nous avons lié cette page GitHub à des activités frauduleuses récentes impliquant l’interception de relais 3DS. En utilisant des termes techniques comme “Matrice” et “Réclamations”, les fraudeurs exploitent le sens du devoir professionnel et l’inquiétude de la victime.

🚩 Comment vous protéger :

- Vérifiez le domaine : Une banque ne demandera jamais de vous connecter via des plateformes comme github.io, vercel.app ou d’autres hébergeurs gratuits. Les services officiels n’opèrent que sur leurs domaines privés vérifiés (ex: credit-agricole.fr).

- Vérifiez la source : Si vous recevez un lien concernant une “réclamation” que vous n’avez pas déposée, ne cliquez pas. Connectez-vous directement via l’application officielle ou le site web de votre banque.

- Inspectez le certificat SSL : Même si le site affiche un cadenas (HTTPS), un clic sur celui-ci révélera que le certificat appartient à “GitHub, Inc.” et non à votre banque.

Analyse technique :

- ID de l’incident : PH-FR-8842

- Type de menace : Vol d’identifiants / Spear Phishing

- Abus de plateforme : GitHub Pages

- Score de risque Miniban : 10/10 (Critique)